Datenschutz in Odoo: Mit Nitrokeys für die Zwei-Faktor-Authentifizierung den Datenschutz einhalten

Nicht erst seit der DSGVO ist es wichtig, die eigenen und gegebenenfalls Kundendaten im Internet zu schützen. Die Zahlen sprechen für sich: über 7,8 Milliarden geklaute Accounts und über 551 Millionen geklaute Passwörter sind bisher aus Datenlecks bekannt [1]. Angreifer benutzen diese Daten, um sich damit an anderen Online-Diensten anzumelden. Und sie haben leichtes Spiel, denn viele Nutzer verwenden ein und dasselbe Passwort für verschiedene Accounts.

Anstieg der gestohlenen Passwörter

Unzureichende Passwörter gibt es natürlich nicht nur im privaten Bereich, sondern auch bei der Arbeit sind die Nutzer nicht viel kreativer bei der Passwortvergabe. Als Mitarbeiter/in eines Unternehmens hat man allerdings unter Umständen Zugang zu sehr vielen sensiblen Daten, z. B. zu personenbezogenen Daten. Wird also ein Mitarbeiter-Account gehackt, hat dies weitreichende Folgen für das Unternehmen. Vor allem seit die Anforderungen durch die Einführung der DSGVO gestiegen sind, denn wenn Datenlecks nicht richtig, nicht vollständig oder nicht rechtzeitig an die zuständige Aufsichtsbehörde und/oder an den oder die Betroffenen gemeldet werden, drohen Bußgelder von bis zu 20 Millionen Euro oder 4 Prozent des weltweiten Jahresumsatzes [2].

Trotzdem reagieren Unternehmen erst jetzt, obwohl vor allem in ERP-Systemen sensible Daten zu finden sind. ERP-Systeme wie Odoo brauchen daher einen besonderen Schutz, wie z. B. mit der Zwei-Faktor-Authentifizierung. Wie kann man in diesem Zusammenhang die DSGVO umsetzen und was muss man beachten? Wir bei initOS haben es uns zur Aufgabe gemacht, KMU über die Anforderungen der DSGVO zu informieren und bei der Umsetzung von Maßnahmen zur Seite zu stehen.

Datenschutz und die DSGVO

Das Ziel der DSGVO ist es, auch mit fortschreitender Digitalisierung eine angemessene Balance zwischen Wirtschafts- und Verbraucherinteressen zu erreichen. Durch die DSGVO werden vor allem die Grundrechte der Verbraucher gestärkt, indem die informationelle Selbstbestimmung eines Jeden hervorgehoben wird und durch höhere Transparenz und mehr Mitbestimmung der Bürgerinnen und Bürger mit Blick auf ihre Daten erreicht werden soll. Dazu gehören auch Vorschriften, die den Datenschutz verstärken sollen.

DSGVO und der Schutz personenbezogener Daten im Unternehmen

Um den Datenschutz zu erhöhen, macht die DSGVO strenge Vorschriften zum Schutz natürlicher Personen bei der Verarbeitung personenbezogener Daten. Konkret heißt das, dass jede Verarbeitung personenbezogener Daten grundsätzlich verboten ist, es sei denn die Betroffenen oder eine Rechtsvorschrift erlauben diesen Vorgang.

Unter personenbezogene Daten fallen generell alle Daten, die sich einer bestimmten oder bestimmbaren natürlichen Person zuordnen lassen. Das fängt z. B. bei dem Namen eines Ansprechpartners, den ein Unternehmen speichert, an. Schon diese Information muss geschützt werden. Zu den personenbezogenen Daten gehören weiterhin u. a. das Geburtsdatum, die Adresse und die Bankdaten einer Person etc., aber auch Online-Daten wie IP-Adresse und Standortdaten.

Je sensibler die Daten sind, desto höher müssen die Maßnahmen zum Schutz sein. Die Sensibilität definiert sich dabei am Grad der Gefahren für die Rechte und schutzwürdigen Interessen der Betroffenen. Beispielsweise kann mit den Bankdaten sehr viel mehr Schaden angerichtet werden, als mit einer Telefonnummer.

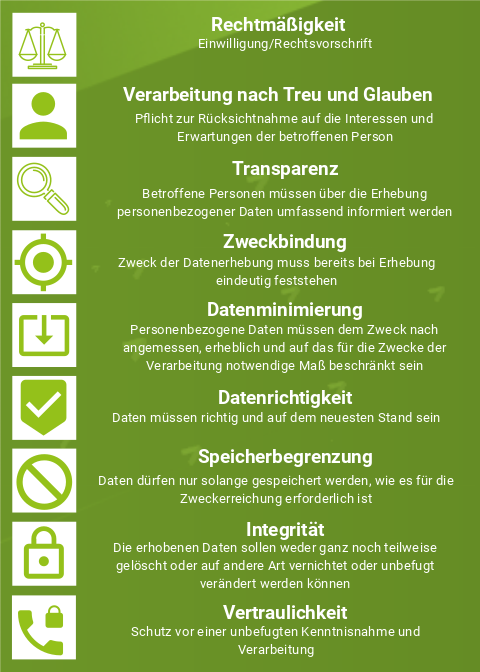

Die gestiegenen Anforderungen durch die DSGVO lassen sich auch an den umfangreichen Grundsätzen der Verarbeitung personenbezogener Daten erkennen, die wir für Sie übersichtlich zusammengefasst haben.

Vor allem der Punkt Vertraulichkeit wird in der heutigen Welt, wie eingangs gesehen, immer schwerer zu gewährleisten. Daher werden kreative und neue Ansätze benötigt, um den Schutz der personenbezogenen Daten im Unternehmen sicherzustellen.

Technische und organisatorische Maßnahmen (TOM) und Zwei-Faktor-Authentifizierung (2FA)

Wie funktioniert jetzt der Datenschutz und wie setzt man die DSGVO um? Da die Umsetzung der DSGVO sehr umfangreich ist, muss jedes Unternehmen, das bestimmte Voraussetzungen laut Art. 37 DSGVO erfüllt, die Pflicht zur Bestellung von Datenschutzbeauftragten einhalten [3]. Dieser kümmert sich u. a. darum, dass die vom Verantwortlichen eingeführten technischen und organisatorischen Maßnahmen (TOM) eingehalten werden. Auf der technischen Seite gehören dazu auch Maßnahmen, die in Soft- oder Hardware umgesetzt werden, wie z. B. Benutzerkonten, Passworterzwingung und die Einrichtung einer Firewall, aber auch der Einsatz einer Zwei-Faktor-Authentifizierung (2FA).

Haben Sie schon von der Zwei-Faktor-Authentifizierung gehört? Der Status quo bei den meisten Diensten ist, dass bei der Identifikation des Nutzers zusätzlich zu dem Login-Namen nur ein weiteres Merkmal abgefragt wird: das Passwort. Die Zwei-Faktor-Authentifizierung fügt diesem Vorgang ein weiteres Merkmal hinzu. Zusätzlich zu dem Passwort – etwas, das der Nutzer weiß – kann hier ein Merkmal abgefragt werden, das dauerhaft mit dem Nutzer verbunden ist (Fingerabdruck, Irisscan) oder ein Merkmal, das sich im Besitz des Nutzers befindet. Mit letzterem ist Hardware gemeint, die der Nutzer am besten ständig bei sich trägt, wie z. B. das Smartphone oder auch einen kleinen USB-Stick.

Mit dieser Abfrage eines zweiten Merkmals erhöht die Zwei-Faktor-Authentifizierung also auch die Sicherheit in Bezug auf den Schutz der sensiblen Daten im Unternehmen, weil für den Zugang nicht nur das vom Mitarbeiter gewählte Passwort benötigt wird, sondern ein zusätzlicher Authentifizierungsschritt erforderlich ist.

Die Zwei-Faktor-Authentifizierung kann mit verschiedenen Möglichkeiten umgesetzt werden.

Für Privatanwender eignen sich hier vor allem sogenannte Schlüssel, die Einmalpasswörter erstellen. Diese werden beim Login-Vorgang erzeugt und an den Seitenbetreiber übersendet. Wie der Name schon sagt, ist dieses Passwort nur ein mal gültig und verfällt nach der Benutzung. Dadurch ist diese Information selbst für einen möglicherweise mitlaufenden Keylogger wertlos. Als Schlüssel oder Token eignet sich hier ein USB-Stick, wie zum Beispiel der Nitrokey Pro.

Für die Erstellung eines Einmalpassworts beim Login ist es notwendig, dass Sender und Empfänger initial einen geheimen Code oder auch Geheimnis genannt austauschen. Auf dieser Basis und unter Berücksichtigung der Uhrzeit wird dann jeweils ein Einmalpasswort berechnet, das nur 30 Sekunden gültig ist. Die Gültigkeit des Einmalpassworts beginnt dabei standardmäßig immer bei einer vollen oder einer halben Minute. Um dem Nutzer ein wenig mehr Zeit für den Login-Prozess mit dem Einmalpasswort zu geben, ist es auch möglich, die Konfiguration so zu erweitern, dass auch benachbarte Zeitintervalle akzeptiert werden. Wenn das Einmalpasswort also kurz vor der vollen Minute generiert wurde, wird es auch noch in den folgenden 30 Sekunden akzeptiert.

In der Fachsprache sind die Einmalpasswörter als time-based one-time passwords bekannt. Time-based, weil sie zeitabhängig sind und one-time, weil man sie nur ein mal verwenden kann. Einerseits sind time-based one-time passwords nur jeweils 30 Sekunden gültig. Andererseits basiert das time-based one-time password darauf, dass die Systeme von Sender und Empfänger über hinreichend genaue Uhren verfügen oder zu genauen Uhrzeitinformation über einen Zugang wie dem Network Time Protocol (NTP).

Time-based one-time passwords oder Einmalpasswörter können auch mit dem Smartphone generiert werden. Diese Möglichkeit ist im Moment tatsächlich am weitesten verbreitet. Dazu muss der Nutzer eine App wie Google Authenticator runterladen und auch hier einen geheimen Code mit dem Dienst, für den die Zwei-Faktor-Authentifizierung eingesetzt werden soll, austauschen. Natürlich sollte dies mit einem als sicher eingeschätzten, nicht öffentlich-zugänglichen Gerät geschehen, damit das Geheimnis auch geheim bleibt. Fragt man jedoch Experten, so gibt es kein wirklich sicheres Smartphone, das für den durchschnittlichen Anwender noch nutzbar oder erschwinglich ist. Übertragen werden kann das Geheimnis entweder als QR-Code oder als 80 Bit lange Zeichenkette. Das Einmalpasswort wird dann am besten direkt in der App generiert, da die Versendung per SMS als unsicher gilt.

Eine weitere Möglichkeit der Zwei-Faktor-Authentifizierung ist der Universal Second Factor (U2F) oder auch universeller zweiter Faktor, der auch mit Hilfe von Hardware wie dem Nitrokey FIDO U2F eingesetzt werden kann. Dieser Standard basiert auf einer Challenge-Response-Authentifizierung. Ohne zu sehr ins technische Detail zu gehen, tauschen USB-Stick und Dienstanbieter bei der Einrichtung der Zwei-Faktor-Authentifizierung mit U2F Schlüssel aus. Diese Schlüssel versetzen dann den USB-Stick bei jeder Anmeldung in die Lage, eine vom Dienstanbieter gesendete Challenge (Aufgabe) mit der passenden Response (Antwort) zu beantworten.

Zur Zwei-Faktor-Authentifizierung können auch biometrische Daten herangezogen werden. Nach der Eingabe des Passworts könnte man in diesem Fall aufgefordert werden, seinen Fingerabdruck oder die Iris scannen zu lassen, da diese Merkmale einzigartig sind. Allerdings ist es heutzutage einfach geworden, auch diese Merkmale zu fälschen. Außerdem wurden im Rahmen von Datenlecks auch schon biometrische Daten gestohlen. Da man diese Merkmale nicht ändern kann, ist ein Diebstahl dieser Daten natürlich besonders schwerwiegend. Daher ist ein Einsatz von biometrischen Daten zur Zwei-Faktor-Authentifizierung nicht zu empfehlen.

DSGVO und Odoo: Odoo Module und Nitrokeys

Sie haben es schon gemerkt: unser Vorschlag für eine technische Maßnahme zur Umsetzung der DSGVO und zum Schutz der personenbezogenen Daten in einem Unternehmen ist die Zwei-Faktor-Authentifizierung. Denn auch Odoo als ERP-System benötigt einen besonderen Schutz.

Daher haben wir bei initOS zwei Module für die Zwei-Faktor-Authentifizierung entwickelt, die einen sicheren Umgang mit Odoo ermöglichen. Die Module fügen jeweils an verschiedenen Stellen der Nutzer-Einstellungen neue Optionen hinzu, wo die Hardware für die Zwei-Faktor-Authentifizierung, z. B. ein Nitrokey, registriert und gespeichert werden kann. Verfügbar sind die beiden Module bisher für folgende Versionen:

Wenn andere Versionen benötigt werden, können die Module jedoch leicht angepasst werden und stehen Ihnen dann auch zeitnah in der benötigten Version zur Verfügung.

Bei initOS setzen wir auf Open Source. Daher arbeiten wir eng mit Nitrokey zusammen, für deren USB-Sticks die Odoo-Module auch vorrangig entwickelt wurden. Einerseits ist dadurch eine hohe Sicherheit gegeben, da es aufgrund des offenen Codes keine Möglichkeit gibt, versteckte Sicherheitslücken und Hintertüren einzubauen. Andererseits verfügen die Nitrokeys über eine starke Kryptografie, die den kryptografischen Schlüssel in einem Crypto-Prozessor speichert. Dadurch sind die Schlüssel vor Angriffen geschützt. Bei dem Verlust eines Nitrokeys mit der Möglichkeit, Einmalpasswörter zu erzeugen, ist die Sicherheit sogar bei Angriffen mit Laborgeräten gegeben, die die Mikrochips öffnen können.

Nitrokey hat verschiedene Nitrokeys im Angebot, die für unterschiedliche Anwendungszwecke optimiert sind. Für die Nutzung mit der Zwei-Faktor-Authentifizierung eignen sich die folgenden Nitrokeys:

Einmalpasswörter:

Nitrokey Storage 2

Nitrokey Pro 2

U2F

Nitrokey FIDO U2F

Bei Interesse bieten wir Mengenrabatte und Unterstützungsleistungen. Nehmen Sie dazu gerne Kontakt mit uns auf.

Sobald der Administrator Ihres Unternehmens die entsprechenden Module in Odoo installiert hat und Sie Ihren Nitrokey ausgehändigt bekommen haben, müssen Sie als Nutzer selbst aktiv werden und Ihren Nitrokey registrieren. Dazu haben wir für Sie zwei Videos vorbereitet, die Sie Schritt für Schritt durch die Einrichtung und Registrierung Ihres Nitrokeys leiten.

Einrichtung der Nitrokeys für Einmalpasswörter

Einrichtung der Nitrokeys für U2F

Sprechen Sie uns gerne an, wenn Sie Unterstützung beim Thema DSGVO benötigen und die Sicherheit Ihres ERP-Systems erhöhen wollen. Als Partner von KMU haben wir es uns zur Aufgabe gemacht, zum Thema DSGVO zu sensibilisieren und Lösungsvorschläge für die Umsetzung von technischen und organisatorischen Maßnahmen anzubieten. Kontaktieren Sie uns entweder telefonisch unter +49 4105 135 03 99, per Mail an [email]sales@initos.com[/email] oder über unser Kontaktformular. Wir freuen uns auf Sie!

Um das Kontaktformular laden zu können, müssen Sie externe Dienste zulassen.

[1] Webseite zum Thema Datenlecks https://haveibeenpwned.com/

[2] FAQ zum Thema Datenschutz-Grundverordnung des Bundesministeriums des Innern, für Bau und Heimat https://www.bmi.bund.de/SharedDocs/faqs/DE/themen/it-digitalpolitik/datenschutz/datenschutzgrundvo-liste.html

[3] FAQ zum Thema Datenschutzbeauftragte des Landesbeauftragten für Datenschutz und Informationsfreiheit Nordrhein-Westfalen https://www.ldi.nrw.de/mainmenu_Datenschutz/submenu_Datenschutzbeauftragte/Inhalt/Betriebliche_Datenschutzbeauftragte/Inhalt/FAQ/Bestellung_DSB.php